Використання Gemini державними групами: що зафіксували аналітики

23 Лютого 15:39

Компанія Google повідомила про спробу клонування своєї мовної моделі Gemini через так звану distillation-атаку — метод, який дозволяє відтворювати логіку роботи моделі, надсилаючи велику кількість запитів через її API.

Про це йдеться у квартальному звіті підрозділу Google Threat Intelligence Group, передає «Комерсант Український».

Як працює «distillation»-атака

За даними компанії, невідомі надіслали понад 100 тисяч запитів до Gemini. Метою було не зламати інфраструктуру, а відтворити поведінку моделі — її мовні патерни, логіку відповідей і здатність працювати різними мовами.

Такий підхід у галузі називають «model extraction» або «distillation» — фактично копіювання знань моделі шляхом аналізу її відповідей.

У Google підкреслили, що вважають це формою крадіжки інтелектуальної власності та порушенням умов використання сервісів.

Нова кіберзагроза для ШІ

Проблема виходить за межі однієї компанії. Раніше OpenAI повідомляла американським законодавцям, що китайська компанія DeepSeek нібито застосовувала замасковані методи для отримання результатів провідних американських ШІ-моделей з метою навчання власних систем.

Експерти галузі визнають: викрадення моделей стає новим типом кіберризику. На відміну від традиційного злому, атакувальники намагаються не зруйнувати систему, а «витягнути» її знання — результати багаторічних і дорогих досліджень.

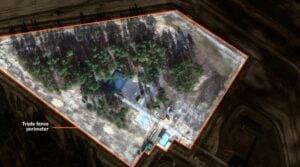

Використання Gemini державними групами

У звіті також зазначається, що наприкінці 2025 року Gemini використовували групи, пов’язані з державами, зокрема з Китаю, Ірану, Північної Кореї та Росії.

Серед них:

- іранська APT42 — для підготовки кампаній соціальної інженерії;

- китайські APT31 та UNC795 — для аналізу вразливостей і налаштування шкідливого коду;

- північнокорейська UNC2970 — для збору розвідданих щодо оборонних і кібербезпекових компаній.

Google заявила, що відповідні акаунти було заблоковано, а зібрану інформацію використано для посилення захисту.

ШІ всередині шкідливого ПЗ

Окремо компанія повідомила про виявлення нового шкідливого програмного забезпечення HONESTCUE, яке інтегрувало API Gemini безпосередньо у свій код для генерації і виконання шкідливих команд.

Також зафіксовано фішинговий набір COINBAIT та сервіс Xanthorox, який позиціонував себе як окрема ШІ-платформа, але фактично використовував комерційні рішення, зокрема Gemini.

Що це означає для ринку

Інцидент підкреслює нову дилему для компаній, що надають ШІ як сервіс: відкритість API прискорює інновації, але водночас створює ризик копіювання моделей.

У Google наголошують, що провайдерам необхідно:

- уважно моніторити шаблони доступу до API;

- обмежувати масові автоматизовані запити;

- впроваджувати контроль за відповідями моделей;

- адаптувати захист до швидкої еволюції загроз.

Ринок штучного інтелекту дедалі більше стикається не лише з етичними чи регуляторними питаннями, а й з прямою боротьбою за технологічну перевагу.